[о продукте]

Средство автоматизированного анализа автоматически анализирует зависимости вашего проекта, находит ошибки и уязвимости в библиотеках и предлагает безопасные решения. Система глубоко сканирует код, оценивает уровень риска и помогает поддерживать безопасность без ручных проверок. Работает локально, в облаке и через CI/CD — быстро, точно и безопасно.

[как это работает]

s-01 / Подключите проект

Установите наш CLI-инструмент или интегрируйте через CI/CD

s-02 / Запустите анализ

Система быстро сканирует зависимости, используя собственные алгоритмы и актуальные базы CVE

s-03 / Получите отчет

В нём указаны найденные проблемы, уровень риска и пошаговые рекомендации по их устранению

[функциональность]

1. Умное обнаружение уязвимостей

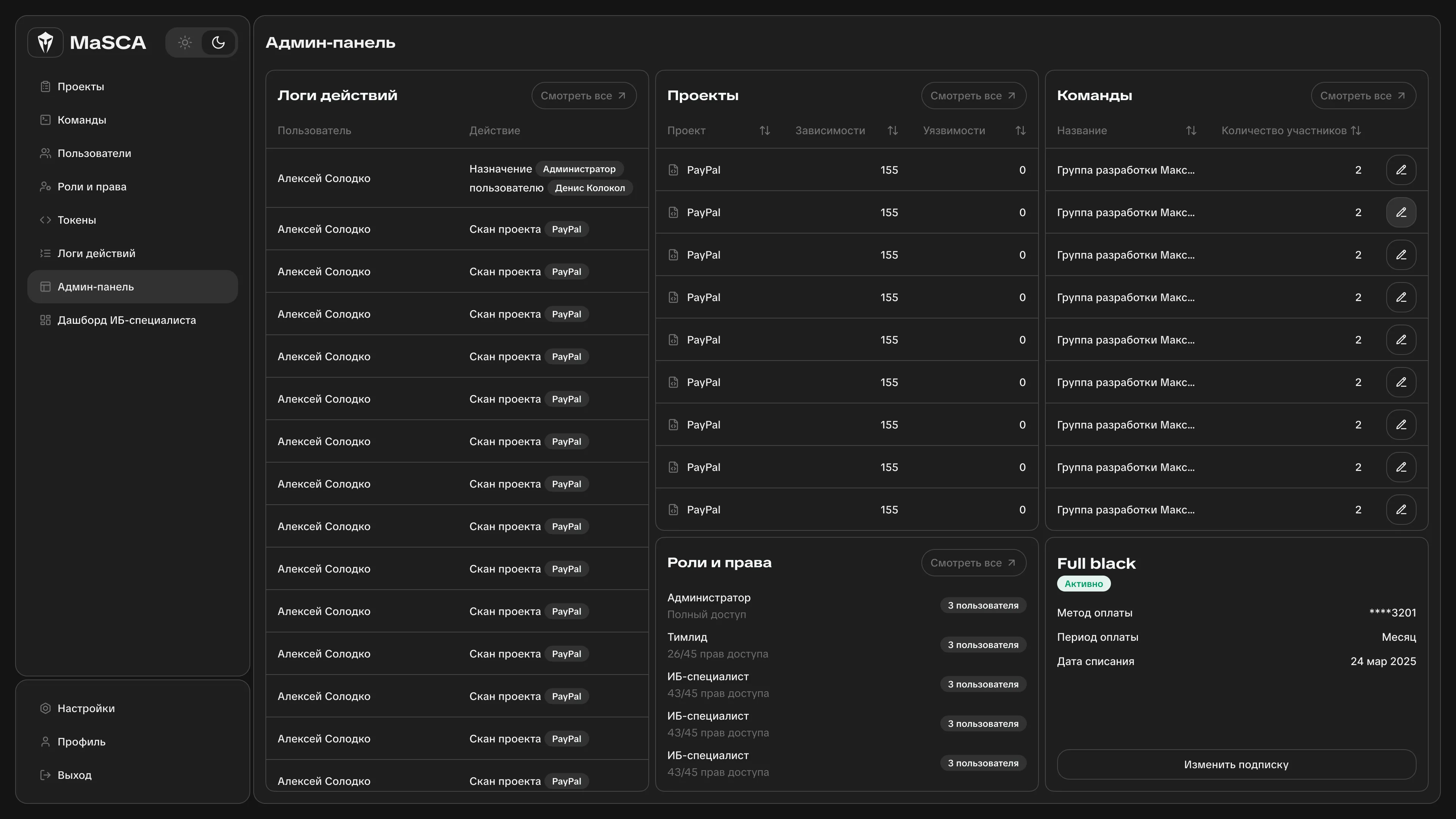

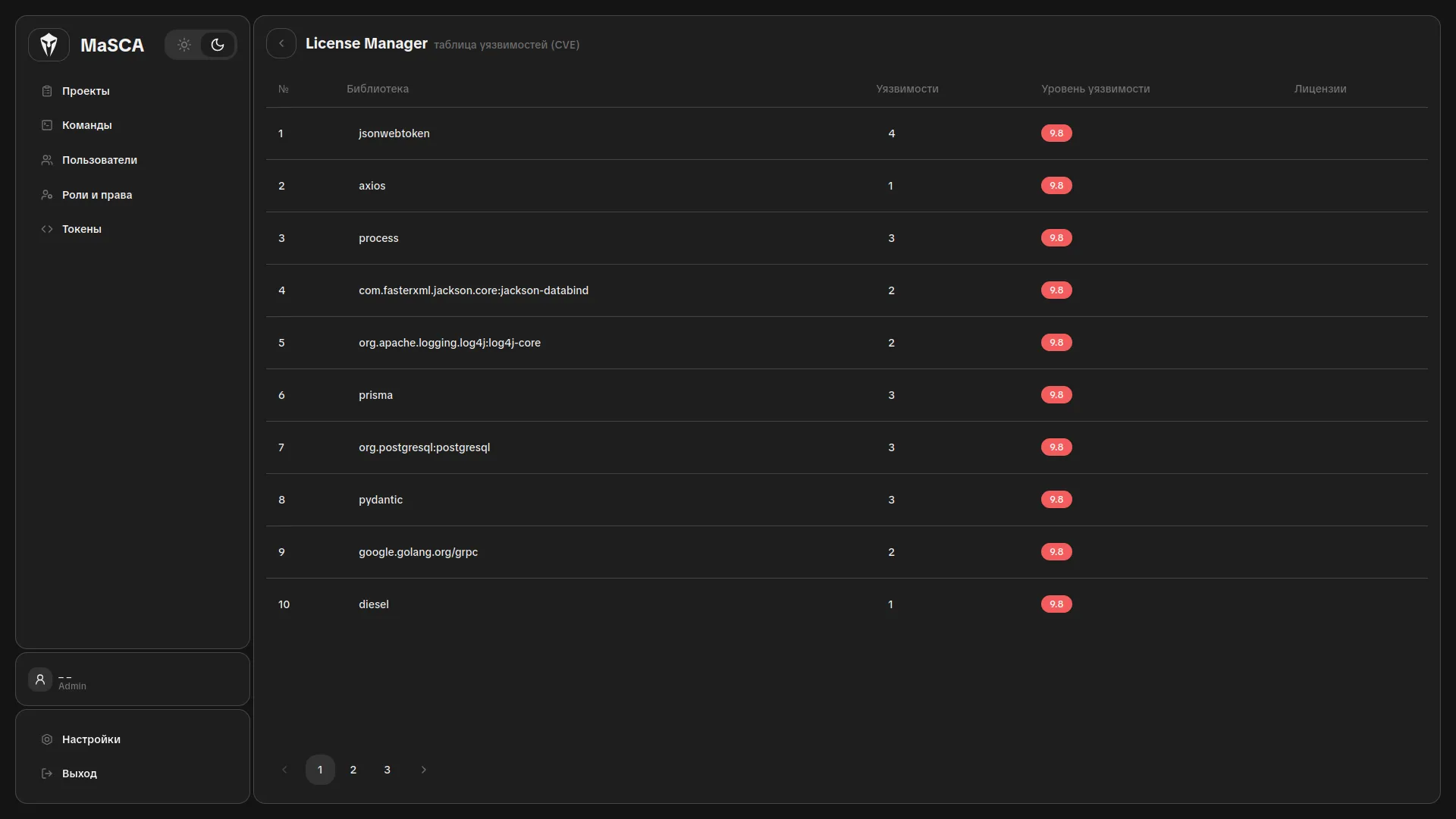

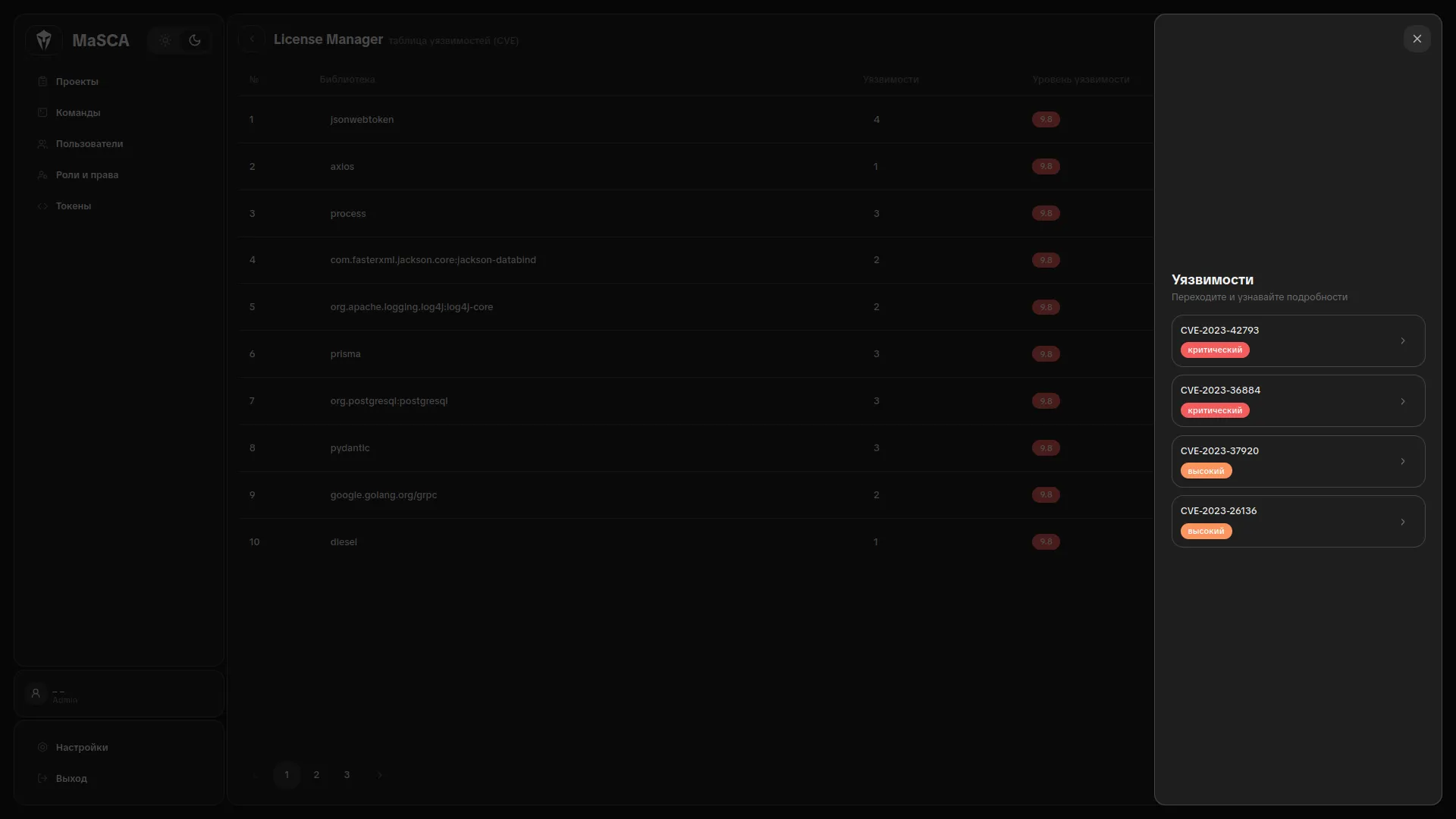

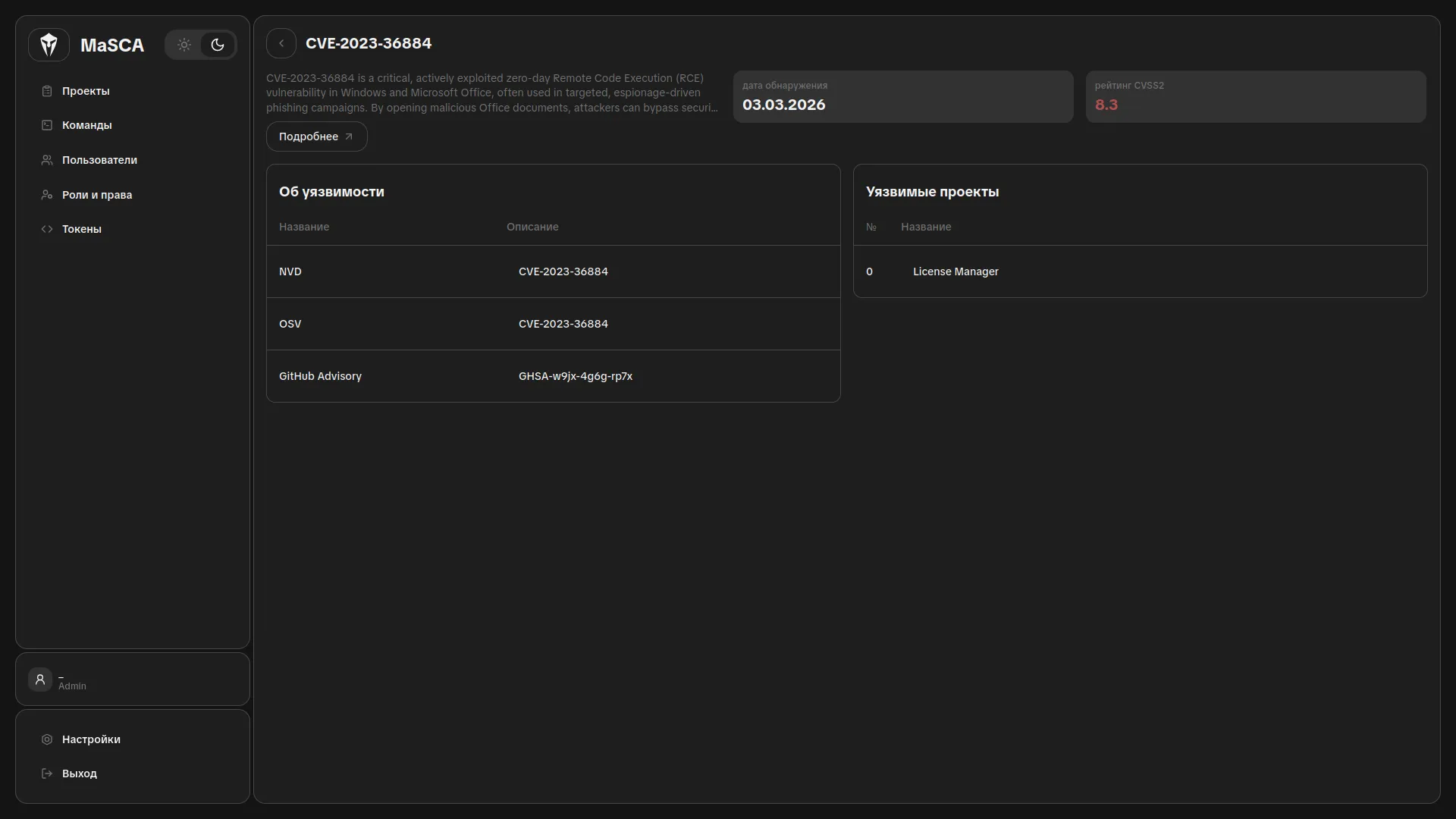

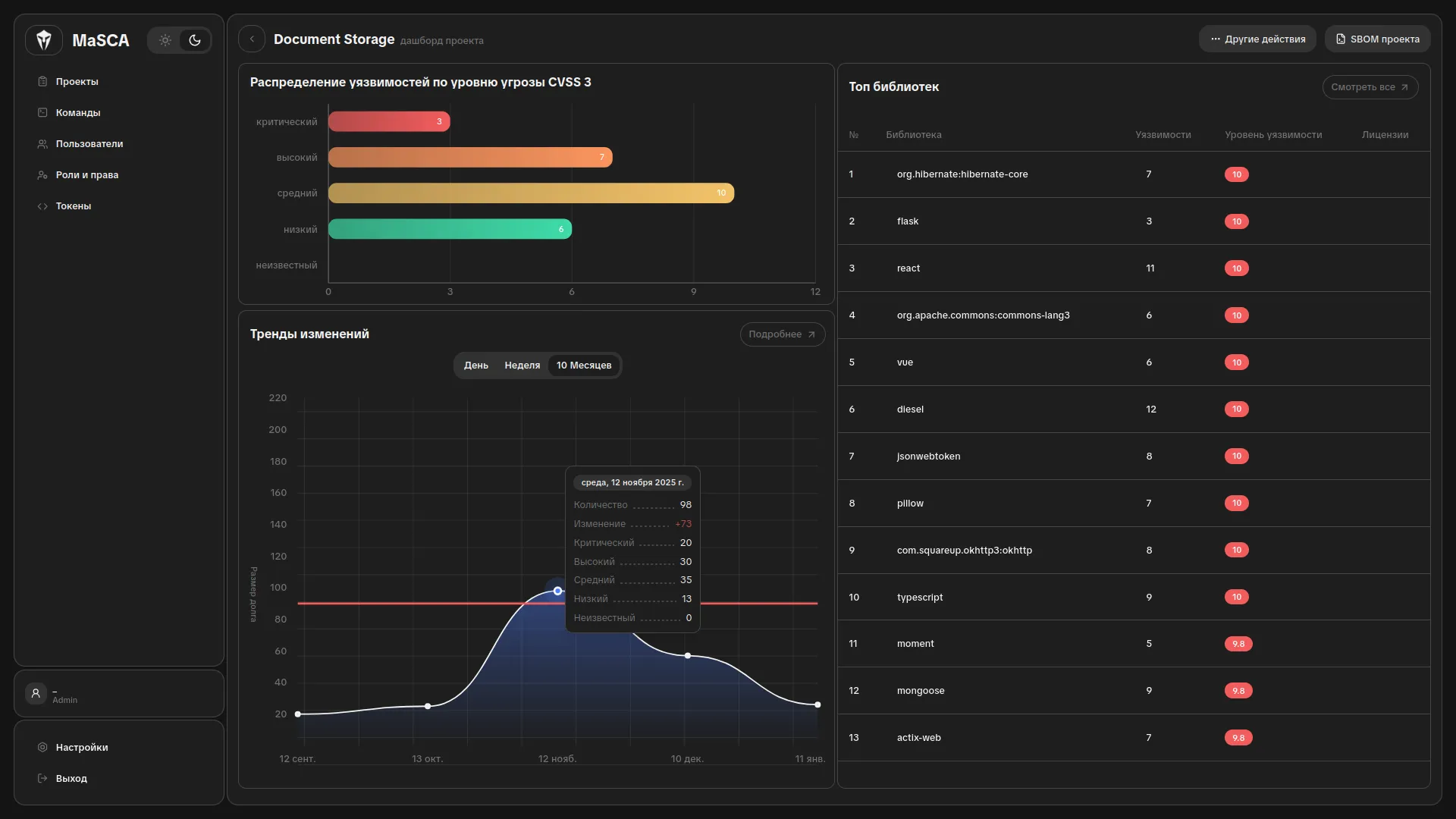

MaSCA анализирует зависимости проекта по данным из актуальных баз уязвимостей (CVE, NVD от NIST, GitHub Advisory и других источников), сопоставляя используемые библиотеки с найденными записями. Система учитывает конкретные версии пакетов и формирует список уязвимостей с уровнем критичности, релевантным вашему стеку. В перспективе к публичным БДУ будут добавлены проприетарные фиды (например, VulnDB, Kaspersky и др.) и собственная аналитика на основе накопленных данных.

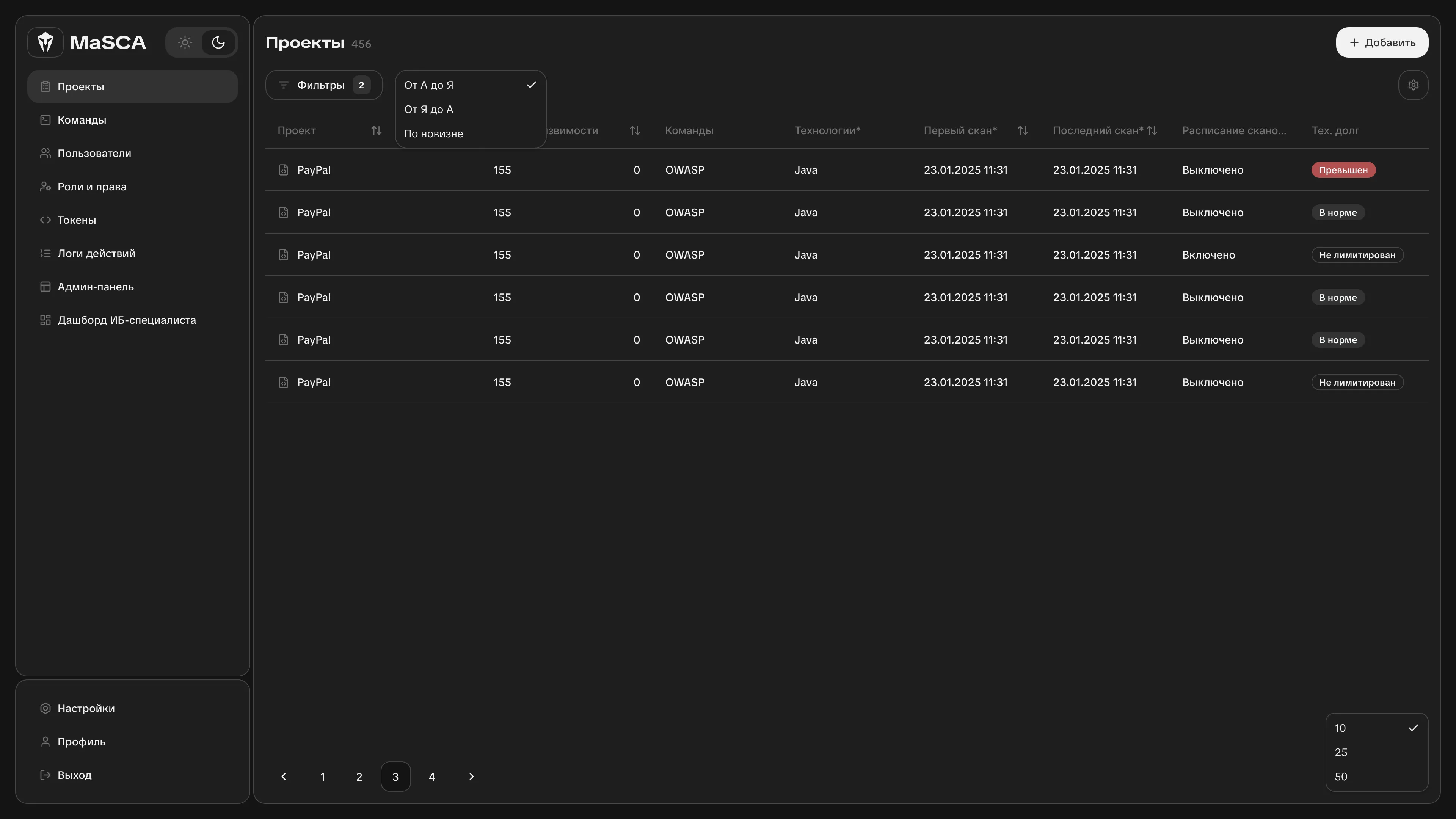

2. Полный контроль над зависимостями

Инструмент строит детализированное представление состава зависимостей проекта и связывает каждую библиотеку с соответствующими записями в объединённой БДУ уязвимостей. Вы сразу видите, какие компоненты несут наибольшие риски, каков их уровень критичности и в каких сервисах они используются. Это упрощает планирование работ по безопасности без ручного изучения разных источников и таблиц.

3. Расширенная база источников уязвимостей

MaSCA агрегирует данные из нескольких публичных реестров (MITRE CVE, NVD/NIST, GitHub Advisory и других открытых источников), нормализуя их в единую внутреннюю БДУ. За счёт этого снижается риск пропуска уязвимостей и дублирования записей между базами. В дальнейшем планируется подключение коммерческих источников и развитие собственной аналитики, что усилит полноту и качество данных.

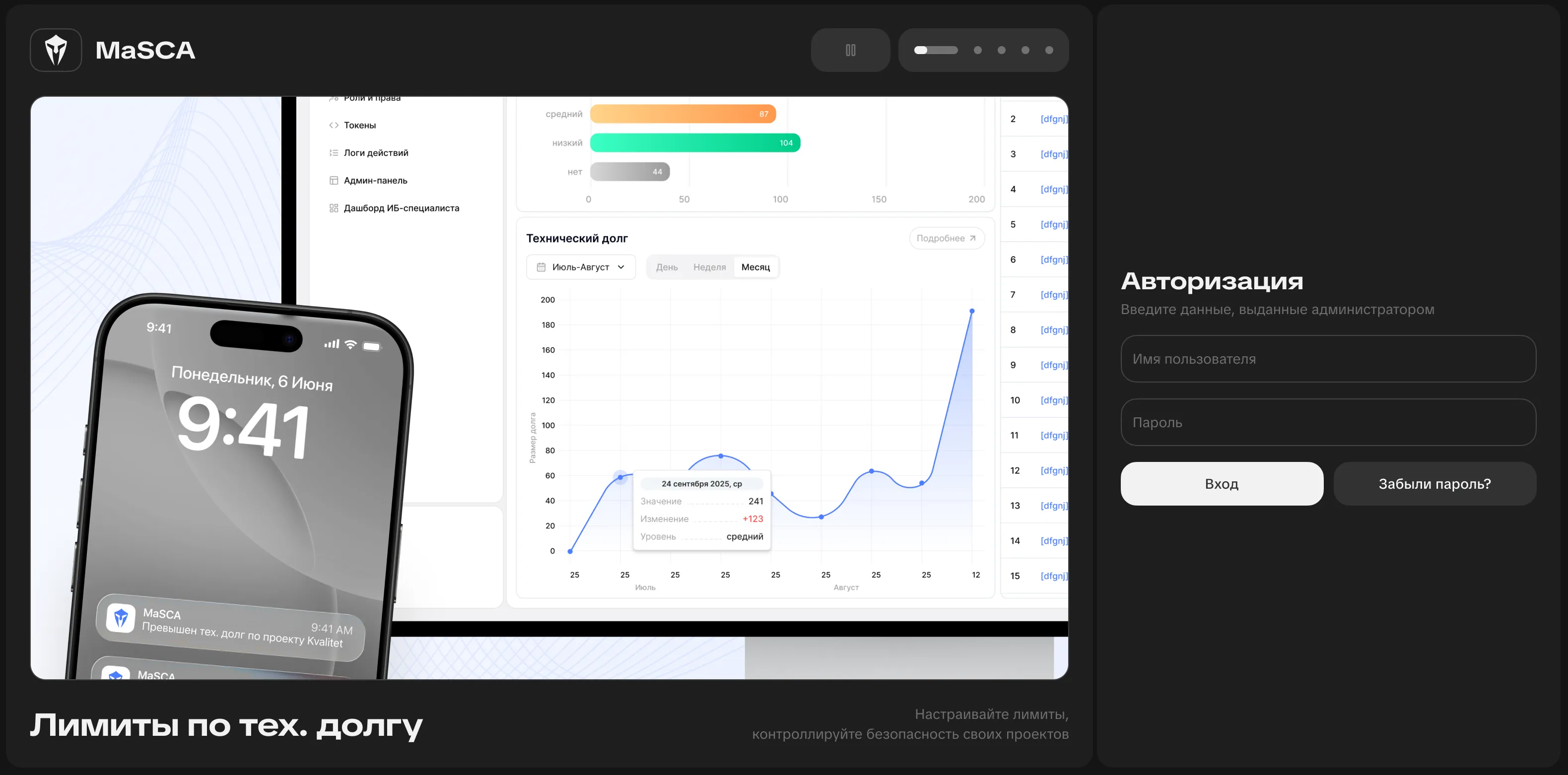

4. Управление деплоем по уровню риска

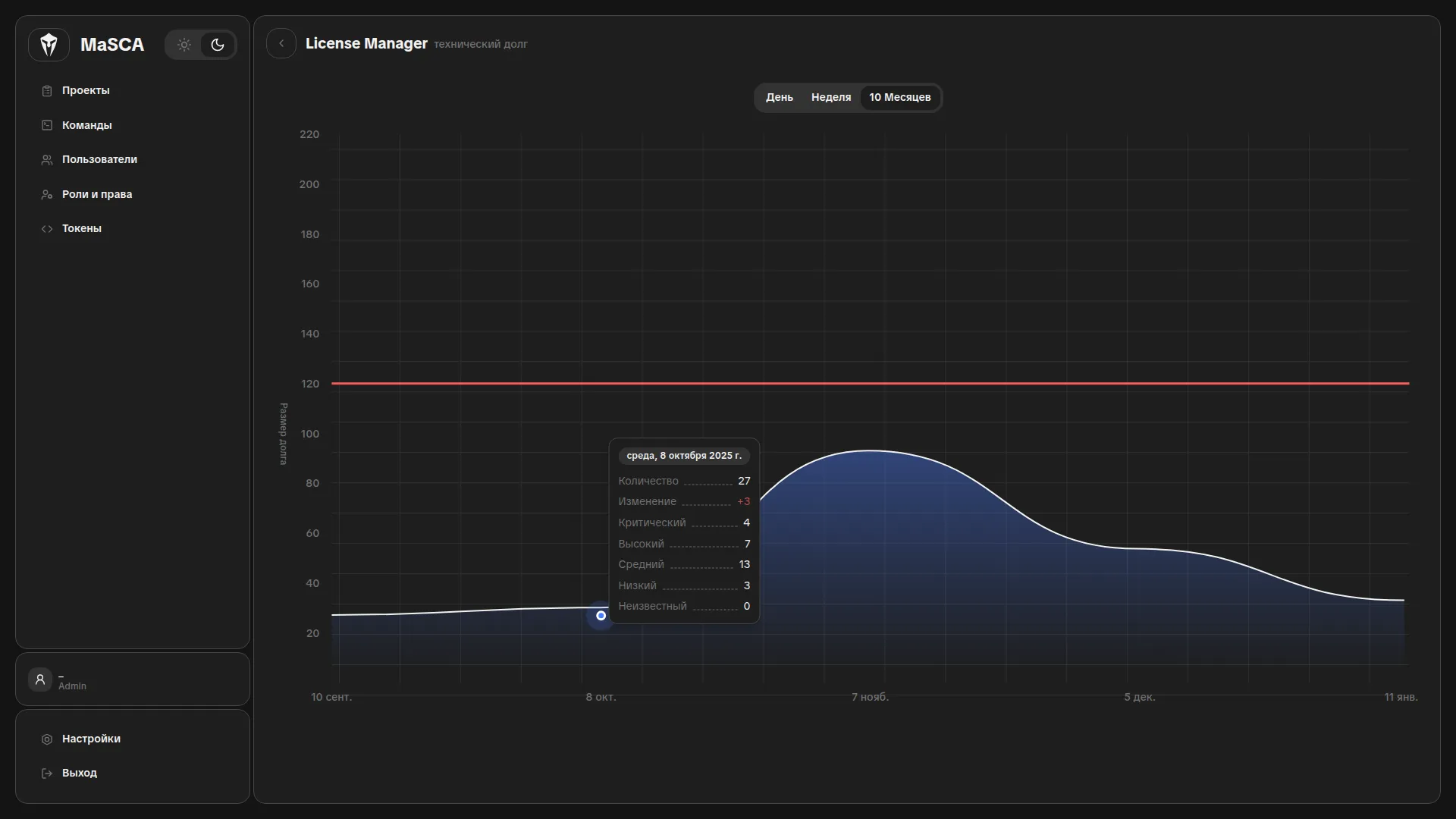

MaSCA встраивается в CI/CD‑пайплайн и позволяет при необходимости блокировать деплой в продакшн, если суммарная критичность уязвимостей в зависимостях превышает заданный порог. Команда настраивает собственные политики: от запрета релизов при наличии критических уязвимостей до более гибких пороговых значений. Так требования по безопасности становятся частью процесса поставки, а не пост‑фактум проверкой.

5. Отчётность и аналитика

Система формирует наглядные отчёты по зависимостям: количество уязвимостей по уровням критичности, распределение по сервисам и динамика их устранения. Отчёты удобны для внутренних техотчётов, аудитов и коммуникации с безопасностью и менеджментом. История изменений помогает отслеживать, как меняется профиль уязвимостей во времени и какие части стека требуют повышенного внимания.

[преимущества]

|p-001|

Глубокий анализ зависимостей

|p-002|

Быстрая и точная диагностика

|p-003|

Скоринг критичности зависимостей

|p-004|

Минимизация рисков утечки данных

[roadmap]

Q2 2026

Построить надёжную платформу и обеспечить базовую функциональность анализа зависимостей. В этом квартале команда сосредоточена на производительности и точности обнаружения уязвимостей.

Глубокое сканирование зависимостей

Интерактивные отчёты

CLI-инструмент

Q3 2026

Встроить продукт в экосистему CI/CD и минимизировать ручные проверки. Фокус — на удобстве использования и масштабируемости.

Интеграция с GitHub Actions, GitLab CI и Jenkins

Система приоритизации уязвимостей

Экспорт отчётов и API-доступ

Q4 2026

Внедрить интеллектуальные механизмы для прогнозирования рисков и обнаружения неизвестных уязвимостей. Фокус на машинном обучении и проактивной безопасности.

AI-анализ потенциальных уязвимостей

Режим проактивной защиты

Корпоративный дашборд с доступом для команд безопасности

[faq]

Наше решение автоматически анализирует зависимости вашего проекта — библиотеки, фреймворки и пакеты — на наличие известных уязвимостей, сопоставляя их с объединённой БДУ на основе данных CVE, NVD/NIST, GitHub Advisory и других источников. Вы получаете отчёт с оценкой риска и скорингом критичности, который можно использовать и для оперативного реагирования, и для настройки политик безопасности в пайплайне.

[заявка на демо-версию]